Gli attacchi informatici sono in aumento.

300%

di aumento dei rilevamenti di attacchi di phishing avanzati da parte di Barracuda nel 2023.

48%

delle organizzazioni hanno subito attacchi di phishing o di social engineering nel 2023.1

47%

degli attacchi di phishing avanzati vengono trascurati dalla sicurezza nativa di Microsoft.

L'IA consente ai criminali informatici di ampliare gli attacchi ed eludere il rilevamento.

Preparazione

L'IA automatizza la raccolta e l'analisi dei dati per identificare potenziali obiettivi e vulnerabilità, creare e-mail e generare malware progettati per eludere il rilevamento.

Phishing e furto di account

L’IA viene utilizzata per creare e-mail di phishing più convincenti e personalizzate, aumentando la probabilità di successo degli attacchi.

Compromissione della rete

L’IA automatizza il processo di identificazione e sfruttamento delle vulnerabilità nei sistemi oggetto dell'attacco adattandosi in tempo reale alle loro risposte e rendendo gli attacchi difficili da fermare.

Movimento laterale

Gli algoritmi IA guidano gli hacker nell'assegnare priorità ad alcuni obiettivi per il movimento laterale e aiutano a determinare quali dati siano preziosi prima che vengano crittografati.

Esfiltrazione dei dati

L’IA può ottimizzare l’estrazione e l’esfiltrazione di dati sensibili, rendendo più difficile per i sistemi di sicurezza rilevare modelli di comportamento insoliti e aggirare le difese tradizionali.

Richiesta di riscatto

Dopo che i dati sono stati crittografati e il riscatto è stato richiesto, l'IA può automatizzare l'interazione tra la vittima e l'aggressore.

Preparazione

L'IA automatizza la raccolta e l'analisi dei dati per identificare potenziali obiettivi e vulnerabilità, creare e-mail e generare malware progettati per eludere il rilevamento.

Phishing e furto di account

L’IA viene utilizzata per creare e-mail di phishing più convincenti e personalizzate, aumentando la probabilità di successo degli attacchi.

Compromissione della rete

L’IA automatizza il processo di identificazione e sfruttamento delle vulnerabilità nei sistemi oggetto dell'attacco adattandosi in tempo reale alle loro risposte e rendendo gli attacchi difficili da fermare.

Movimento laterale

Gli algoritmi IA guidano gli hacker nell'assegnare priorità ad alcuni obiettivi per il movimento laterale e aiutano a determinare quali dati siano preziosi prima che vengano crittografati.

Esfiltrazione dei dati

L’IA può ottimizzare l’estrazione e l’esfiltrazione di dati sensibili, rendendo più difficile per i sistemi di sicurezza rilevare modelli di comportamento insoliti e aggirare le difese tradizionali.

Richiesta di riscatto

Dopo che i dati sono stati crittografati e il riscatto è stato richiesto, l'IA può automatizzare l'interazione tra la vittima e l'aggressore.

Superare l'IA con l'IA

- Rilevamento e intelligence delle minacce migliorati

- Efficacia superiore nel rilevamento degli attacchi di phishing

- Training per la sensibilizzazione sulla sicurezza efficace e tempestivo

- Incident response più rapida grazie all'automazione

- Maggiore sicurezza delle applicazioni

Rilevamento e intelligence delle minacce migliorati

Gli algoritmi di machine learning analizzano il traffico e-mail e l'attività di rete per stabilire il comportamento di base di un'azienda e quindi identificare le anomalie relative a potenziali attacchi, come traffico insolito, e-mail o comportamenti imprevisti degli utenti. Le capacità di riconoscimento dei modelli dell'intelligenza artificiale eccellono nell'identificazione di modelli di attacco complessi, nel riconoscimento di tecniche in evoluzione e nell'utilizzo dell'analisi predittiva per anticipare le minacce future.

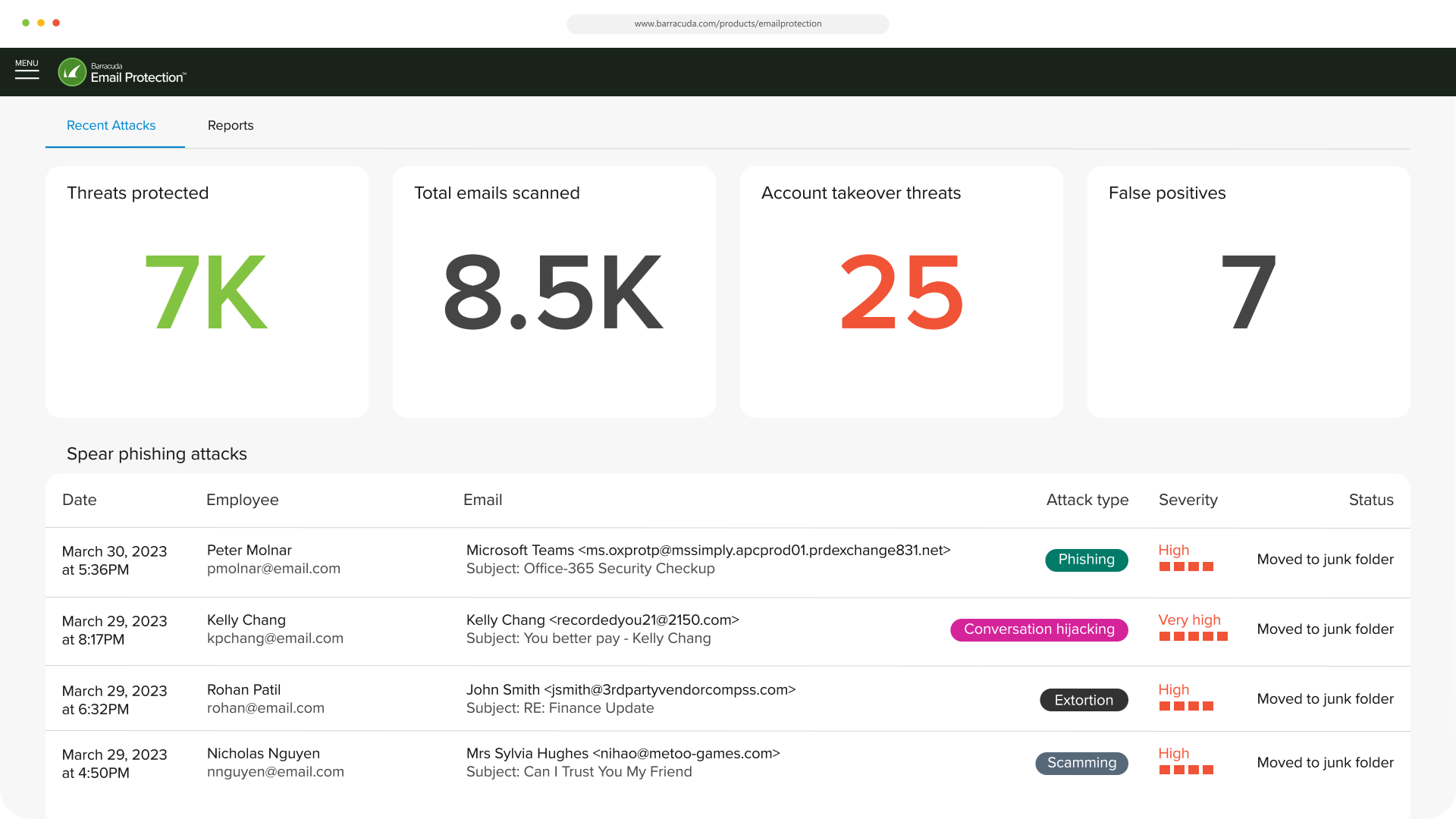

Efficacia superiore nel rilevamento degli attacchi di phishing

La sicurezza e-mail basata sull'IA sfrutta i dati provenienti da modelli di phishing consolidati per identificare le e-mail dannose che i gateway tradizionali non rilevano. Analizza le anomalie nel comportamento delle e-mail, come il comportamento irregolare del mittente, mentre l'elaborazione del linguaggio naturale valuta il contenuto dei messaggi in base al sentiment, al contesto, al tono e al potenziale intento dannoso. Il risultato è una maggiore precisione di rilevamento degli attacchi di phishing personalizzati, compresi quelli generati utilizzando tecniche di IA.

Training per la sensibilizzazione sulla sicurezza efficace e tempestivo

Mentre i regimi di formazione tradizionali generalmente si attengono a un programma periodico, che prevede simulazioni o attacchi fittizi, la GenAI può aiutare a fornire un training mirato, personalizzato e in tempo reale agli utenti finali. Agli utenti verranno offerte risorse personalizzate e supporto via chat per fornire un contesto sull'attacco di cui sono oggetto. Questo metodo si rivolge agli utenti e fa risparmiare tempo ai team di sicurezza, fornendo un training più efficace e intuitivo.

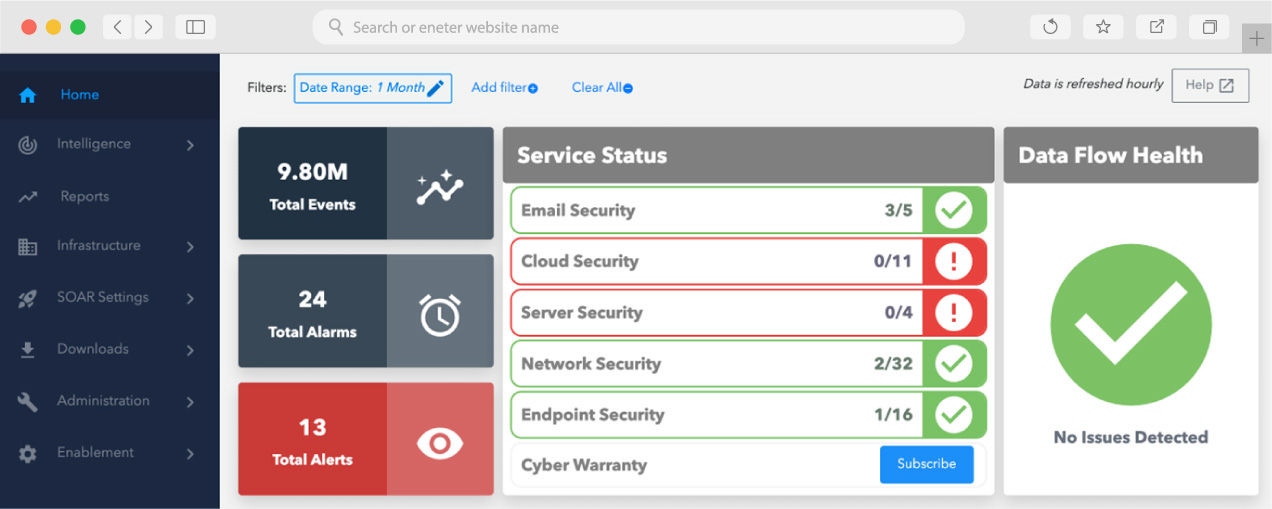

Incident response più rapida grazie all'automazione

L'implementazione dell'IA nelle operazioni di sicurezza garantisce una risposta più rapida alle minacce e agli incidenti. I sistemi basati sull'intelligenza artificiale funzionano in modo più efficiente in tempo reale, mettendo in relazione i segnali delle diverse superfici di attacco per disattivare gli attacchi più rapidamente e ridurre l'errore umano. Le applicazioni attuali includono l'automatizzazione dell'identificazione degli incidenti, l'orchestrazione dell'automazione dei playbook e l'aumento dell'efficacia dei team SOC, migliorando il rilevamento e la risposta alle minacce.

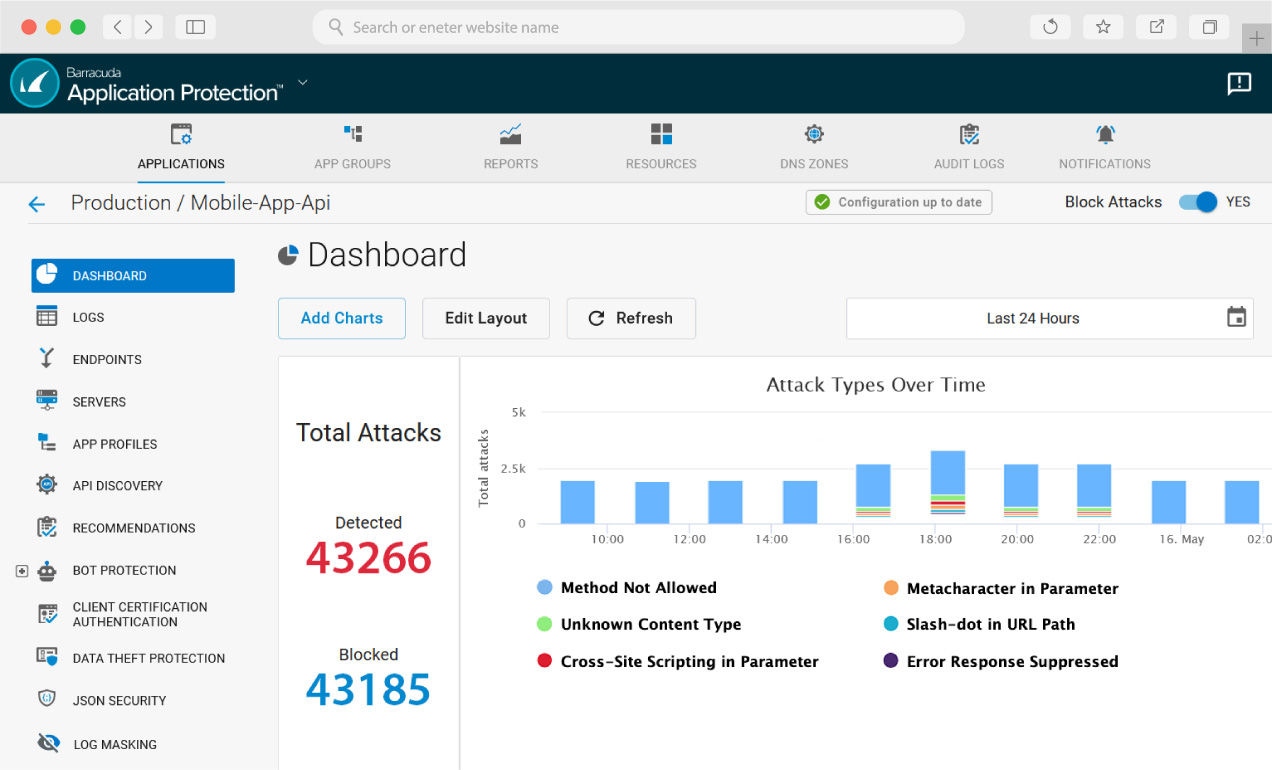

Maggiore sicurezza delle applicazioni

L'IA e l'apprendimento automatico migliorano il rilevamento dei bot, riducendo il numero di falsi positivi tipici delle soluzioni più tradizionali. La sicurezza delle applicazioni potenziata dall’IA rileverà in modo più accurato gli accessi iniziali e i tentativi di ricognizione, identificando potenziali attacchi zero-day e avvisando gli amministratori IT, bloccando automaticamente gli attacchi.

Il futuro della sicurezza risiede nella fusione delle competenze umane e dell'IA. La capacità di analizzare vasti set di dati in tempo reale e identificare modelli rende l'IA una risorsa indispensabile nel kit di strumenti per la difesa.

Ottieni la sicurezza basata sull'IA di Barracuda.

Sicurezza e-mail potenziata dall'IA

Protezione di API e applicazioni web basata su IA

XDR e SOC potenziati da IA

Proteggere il futuro:

una guida al ruolo dell'IA nella sicurezza informatica per i CISO

Scopri l'impatto dell'intelligenza artificiale sia sugli attacchi informatici che sulle difese.